===========

目录--

1. 输入验证

2. 输出编码

3. 加密使用

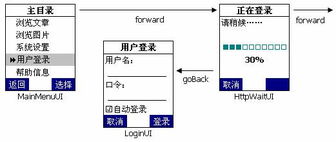

4. 会话管理

5. 错误处理与日志记录

6. 安全库的使用

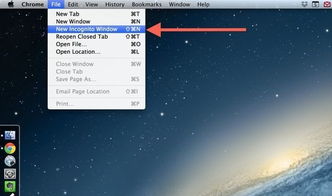

7. 安全配置与部署

输入验证----

### 验证输入数据

在处理用户输入时,必须始终进行验证。任何从用户处接收到的数据,无论是来自表单、API调用还是其他来源,都应该被视为潜在的安全风险。确保只接受和信任预期的数据,并避免使用未经验证的用户输入。

### 使用参数化查询

参数化查询是一种防止SQL注入攻击的技术。通过将参数作为查询的一部分,而不是将用户输入直接嵌入到查询中,可以大大减少恶意用户注入恶意代码的可能性。

### 防止SQL注入

SQL注入是一种常见的攻击手段,攻击者通过在查询中注入恶意SQL代码来操纵数据库。为了防止SQL注入,应始终使用参数化查询,并避免直接拼接用户输入到SQL查询中。

输出编码----

### 防止跨站脚本攻击(XSS)

跨站脚本攻击(XSS)是一种攻击者通过在目标网站上执行恶意脚本代码来操纵用户会话的攻击手段。为了防止XSS攻击,需要对所有输出的用户数据进行适当的编码,确保恶意代码无法被执行。

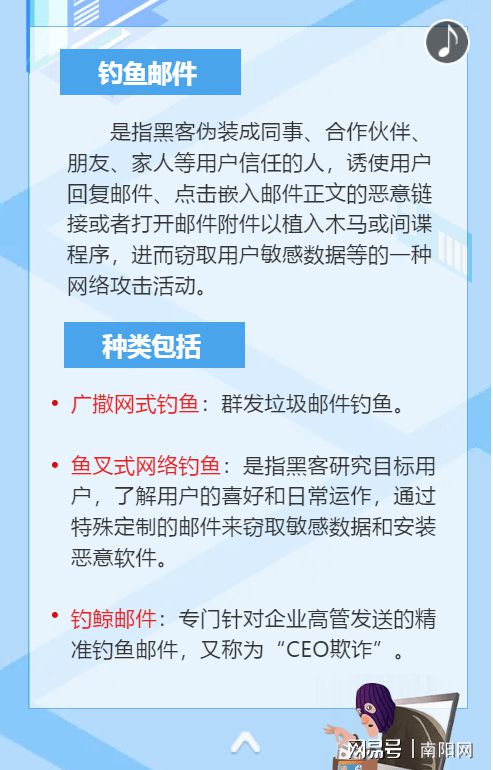

### 防止跨站请求伪造(CSRF)

跨站请求伪造(CSRF)是一种攻击者通过欺骗用户在不知情的情况下执行恶意请求的攻击手段。为了防止CSRF攻击,需要在适当的位置使用安全的令牌来验证请求的来源。

加密使用----

### 使用密码哈希

密码哈希是一种存储密码的安全方式。通过将密码哈希存储在数据库中,即使数据库被泄露,攻击者也无法直接获取到用户的密码。为了增强安全性,建议使用加盐哈希,并定期更换哈希算法。

### 避免硬编码加密密钥

硬编码加密密钥是一种不安全的做法,如果攻击者能够获取到密钥,他们将能够轻松地解密所有的加密数据。为了避免硬编码密钥,建议将密钥存储在安全的位置,例如环境变量或专门的密钥管理服务中。